Công văn này được gửi đến các đơn vị chuyên trách về CNTT, an toàn thông tin (ATTT) của Văn phòng Trung ương Đảng, Văn phòng Chủ tịch nước, Văn phòng Quốc hội, Văn phòng Chính phủ; các đơn vị chuyên trách về CNTT, ATTT các bộ, ngành; các đơn vị thuộc Bộ TT&TT; các Sở TT&TT; thành viên mạng lưới ứng cứu sự cố Internet Việt Nam; và các Tổng công ty, Tập đoàn kinh tế; Tổ chức tài chính và ngân hàng; các doanh nghiệp hạ tầng Internet, viễn thông, điện lực, hàng không, giao thông vận tải.

Theo đó, VNCERT yêu cầu các cơ quan, đơn vị này giám sát, ngăn chặn khẩn cấp hệ thống máy chủ điều khiển mã độc tấn công có chủ đích APT.

"Trung tâm đã phát hiện ra dấu hiệu của chiến dịch tấn công nhằm vào các hệ thống thông tin quan trọng tại Việt Nam thông qua việc phát tán và điều khiển mã độc tấn công có chủ đích (APT)".

Mã độc loại này được đánh giá là rất tinh vi, có khả năng phát hiện các môi trường phân tích mã độc nhằm tránh bị phát hiện, đánh cắp dữ liệu, xâm nhập trái phép, phá hủy hệ thống thông tin thông qua các máy chủ điều khiển mã độc (C&C Server) đặt bên ngoài lãnh thổ Việt Nam.

"Loại mã độc này rất nguy hiểm. Tin tặc có thể tấn công leo thang đặc quyền gây ra nhiều hậu quả nghiêm trọng"- đại diện VNCERT nhấn mạnh.

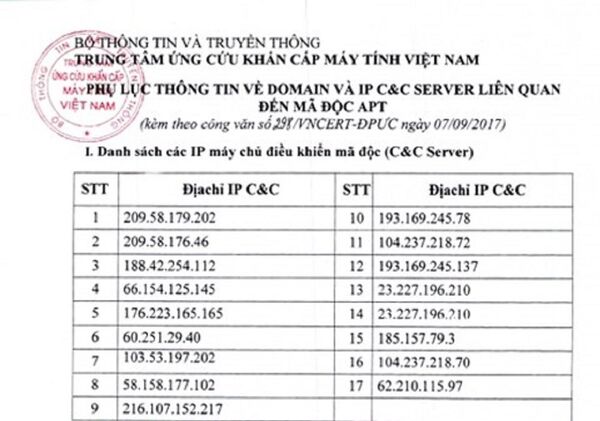

Theo VNCERT, các thông tin về domain và IP máy chủ liên quan đến mã độc APT gồm có: 17 địa chỉ IP máy chủ điều khiển mã độc; 71 tên miền máy chủ độc hại và 20 mã băm (HashMD5).

Các cơ quan, đơn vị nếu phát hiện mã độc, cần nhanh chóng cô lập vùng, máy và tiến hành điều tra, xử lý (cài đặt lại hệ điều hành nếu không gỡ bỏ được triệt để).

Bên cạnh đó, VNCERT cũng yêu cầu các đơn vị cập nhật các bản vá cho hệ điều hành và phần mềm, nhất là Microsoft Office — nếu sử dụng; đặc biệt, cần cập nhật các lỗ hổng có CVE:CVE-2012-0158, CVE-2017-0199, MS17-010.

Năm 2016, vụ việc hệ thống Vietnam Airlines bị tấn công ngày 29-7 được xem là hồi chuông cảnh báo mạnh mẽ về nguy cơ các cuộc tấn công có chủ đích APT tại Việt Nam.

Nguồn: An Ninh Thủ Đô